Apakah Microsoft mengirim email peringatan keamanan?

Kerentanan Microsoft dapat menyerang sebelum pengguna membuka email ‘jahat’: CSE Center

Payload itu akan menyebabkan klien email Outlook korban secara otomatis terhubung ke agen konvensi penamaan universal yang dikendalikan oleh aktor yang kemudian akan menerima hash kata sandi pengguna, yang berisi kredensial login.

Adalah ‘[email protected] ‘pengirim peringatan keamanan yang sah?

Saya telah mendapatkan email dari “[email protected] “(sebagaimana diverifikasi dalam metadata) tentang aktivitas yang tidak biasa. Internet memiliki informasi yang sangat bertentangan tentang apakah email ini sah atau tidak. Situs web Microsoft sendiri mengatakan ini adalah alamat pengirim yang sah untuk peringatan aktivitas akun.

Pesan email yang sah harus berasal dari tim akun Microsoft di [email protected].

Tapi di sini, meja bantuan Georgia College mencantumkan email yang tepat ini, dari alamat pengirim yang tepat, sebagai upaya phishing.

Banyak orang di GC menerima salah satu email penipuan phishing yang lebih populer. Tampaknya dari Microsoft, “peringatan keamanan” yang ingin Anda ulangi kembali akun Anda. Ketahuilah bahwa ini bukan dari Microsoft. Itu phish yang sangat rumit. Jangan klik tautan apa pun di email ini. Tolong hapus. Jika Anda mengklik email, silakan atur ulang kata sandi Unify Anda (dan kata sandi email berikutnya) di kata sandi.GCSU.edu. Dari: Microsoft Account [email protected] Dikirim: Senin, 3 April 2017 3:36 Subjek: Peringatan Keamanan Akun Microsoft

Tempat lain secara online memiliki info yang juga saling bertentangan. Beberapa tempat mencantumkan email ini sebagai penipuan, tetapi contoh tangkapan layar memiliki alamat pengirim yang berbeda yang kehilangan “Microsoft.com “dari domain, yang terlihat lebih palsu. Jadi yang mana? Adalah email-email tersebut dari persis “[email protected] “palsu, atau tidak?

Wakedemons3

Tanya 5 Juni 2018 pukul 13:03

Wakedemons3 Wakedemons3

161 1 1 Lencana Emas 1 1 Lencana Perak 3 3 Lencana Perunggu

Alamat “dari” tidak selalu merupakan pengidentifikasi yang baik – Anda perlu melihat header lain melalui pos untuk dapat mengkonfirmasi apakah itu dari MS atau scammer.

5 Jun 2018 jam 13:07

Sudahkah Anda membaca ini: Jawaban.Microsoft.com/en -us/outlook_com/forum/… – google terkadang adalah teman Anda.

5 Jun 2018 jam 13:07

@Jeroen -itnerdbox – saya telah membacanya. Itu salah satu sumber yang bertentangan yang saya maksud. Ada banyak forum yang mencantumkan pengirim sebagai penipuan, karena ada daftar yang sah.

5 Jun 2018 pukul 13:19

@Wakedemons3 Harap baca apa yang ditulis Matthew, karena dia benar ketika datang ke alamat “dari” dan alamat yang sebenarnya di header. Saya sarankan mencari Google untuk “membaca header surat

5 Jun 2018 pukul 13:22

Kemungkinan duplikat dari apakah ada cara pasti untuk mengetahui apakah email adalah upaya phishing?

5 Jul 2018 jam 13:31

2 Jawaban 2

Anda tidak dapat mempercayai bahwa alamat pengirim sudah benar. Mereka sepele mudah dipalsukan.

Protokol SMTP (email) memungkinkan pencipta email untuk menyatakan alamat pengirim apa pun yang mereka inginkan. Tidak ada validasi bahwa pengirim sebenarnya mengontrol alamat itu. Dan bahkan jika MailServer penerima melakukan beberapa bentuk validasi pengirim, seperti memeriksa apakah alamat IP pengirim cocok dengan domain yang mereka klaim berasal, ada juga beberapa keanehan di UI dari banyak pembaca email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim pengirim email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim pengirim email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim The Singer yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim The Sepen.

Saat Anda menerima email yang mengklaim Anda perlu melakukan sesuatu di akun di situs web, dan ini tampaknya masuk akal (Anda sebenarnya memiliki akun di situs itu), kemudian lihatlah dengan baik URL yang dipimpin tautan ke. Nama domain mengatakan siapa yang mengontrol tautan itu. Nama domain adalah hal yang datang sebelum tebasan pertama.

URL ini semuanya mengarah ke Microsoft:

https: // microsoft.com/akun https: // akun.Microsoft.com/akun https: // akun.Microsoft.com/akun?sometrackingid = 689392356034706528902345URL berikut adalah contoh yang tidak mengarah ke Microsoft. Mereka semua mengarah ke domain yang mungkin dikendalikan oleh orang lain:

https: // microsoft.com.contoh.com/akun https: // contoh.com/Microsoft.com/akun https: // contoh.com/?https: // akun.Microsoft.com/akun https: // contoh.com/#https: // akun.Microsoft.com/akun https: // TOTOLEGITACCOUNCOUNTALJUSTTRUSTME-MICROSOFT.com/akun https: // microsoft.com: [email protected]Yang terakhir adalah contoh dari format URL yang jarang digunakan yang mencakup nama pengguna dan kata sandi (yang dalam hal ini keduanya Microsoft.com). URL yang sebenarnya diminta adalah setelah simbol @.

If you decided that the link is probably fine, and you click on it and get led to a login form that looks trustworthy at first glance and did apparently not yet install any malware using a drive-by download, then you should also check if the site is loaded over HTTPS (any reputable site will use https-only on their login form) and check if the certificate is actually signed for the company the site claims to be.

Beberapa pemandu untuk mendeteksi upaya phishing mengatakan bahwa Anda harus mencari tanda-tanda seperti gambar yang rusak atau tautan non-fungsional. Saya menganggap nasihat buruk ini karena didasarkan pada prasangka bahwa semua phisher adalah webmaster yang buruk. Adegan ini menjadi jauh lebih profesional dalam beberapa tahun terakhir. Anda harus memusatkan perhatian Anda pada hal -hal yang tidak dapat mereka peroleh dengan usaha yang cukup.

Kerentanan Microsoft dapat menyerang sebelum pengguna membuka email ‘jahat’: CSE Center

Payload itu akan menyebabkan klien email Outlook korban secara otomatis terhubung ke agen konvensi penamaan universal yang dikendalikan oleh aktor yang kemudian akan menerima hash kata sandi pengguna, yang berisi kredensial login.

Adalah ‘[email protected] ‘pengirim peringatan keamanan yang sah?

Saya telah mendapatkan email dari “[email protected] “(sebagaimana diverifikasi dalam metadata) tentang aktivitas yang tidak biasa. Internet memiliki informasi yang sangat bertentangan tentang apakah email ini sah atau tidak. Situs web Microsoft sendiri mengatakan ini adalah alamat pengirim yang sah untuk peringatan aktivitas akun.

Pesan email yang sah harus berasal dari tim akun Microsoft di [email protected].

Tapi di sini, meja bantuan Georgia College mencantumkan email yang tepat ini, dari alamat pengirim yang tepat, sebagai upaya phishing.

Banyak orang di GC menerima salah satu email penipuan phishing yang lebih populer. Tampaknya dari Microsoft, “peringatan keamanan” yang ingin Anda ulangi kembali akun Anda. Ketahuilah bahwa ini bukan dari Microsoft. Itu phish yang sangat rumit. Jangan klik tautan apa pun di email ini. Tolong hapus. Jika Anda mengklik email, silakan atur ulang kata sandi Unify Anda (dan kata sandi email berikutnya) di kata sandi.GCSU.edu. Dari: Microsoft Account [email protected] Dikirim: Senin, 3 April 2017 3:36 Subjek: Peringatan Keamanan Akun Microsoft

Tempat lain secara online memiliki info yang juga saling bertentangan. Beberapa tempat mencantumkan email ini sebagai penipuan, tetapi contoh tangkapan layar memiliki alamat pengirim yang berbeda yang kehilangan “Microsoft.com “dari domain, yang terlihat lebih palsu. Jadi yang mana? Adalah email-email tersebut dari persis “[email protected] “palsu, atau tidak?

Wakedemons3

Tanya 5 Juni 2018 pukul 13:03

Wakedemons3 Wakedemons3

161 1 1 Lencana Emas 1 1 Lencana Perak 3 3 Lencana Perunggu

Alamat “dari” tidak selalu merupakan pengidentifikasi yang baik – Anda perlu melihat header lain melalui pos untuk dapat mengkonfirmasi apakah itu dari MS atau scammer.

5 Jun 2018 jam 13:07

Sudahkah Anda membaca ini: Jawaban.Microsoft.com/en -us/outlook_com/forum/… – google terkadang adalah teman Anda.

5 Jun 2018 jam 13:07

@Jeroen -itnerdbox – saya telah membacanya. Itu salah satu sumber yang bertentangan yang saya maksud. Ada banyak forum yang mencantumkan pengirim sebagai penipuan, karena ada daftar yang sah.

5 Jun 2018 pukul 13:19

@Wakedemons3 Harap baca apa yang ditulis Matthew, karena dia benar ketika datang ke alamat “dari” dan alamat yang sebenarnya di header. Saya sarankan mencari Google untuk “membaca header surat

5 Jun 2018 pukul 13:22

Kemungkinan duplikat dari apakah ada cara pasti untuk mengetahui apakah email adalah upaya phishing?

5 Jul 2018 jam 13:31

2 Jawaban 2

Anda tidak dapat mempercayai bahwa alamat pengirim sudah benar. Mereka sepele mudah dipalsukan.

Protokol SMTP (email) memungkinkan pencipta email untuk menyatakan alamat pengirim apa pun yang mereka inginkan. Tidak ada validasi bahwa pengirim sebenarnya mengontrol alamat itu. Dan bahkan jika MailServer penerima melakukan beberapa bentuk validasi pengirim, seperti memeriksa apakah alamat IP pengirim cocok dengan domain yang mereka klaim berasal, ada juga beberapa keanehan di UI dari banyak pembaca email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim pengirim email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim pengirim email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim The Singer yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim The Sepen.

Saat Anda menerima email yang mengklaim Anda perlu melakukan sesuatu di akun di situs web, dan ini tampaknya masuk akal (Anda sebenarnya memiliki akun di situs itu), kemudian lihatlah dengan baik URL yang dipimpin tautan ke. Nama domain mengatakan siapa yang mengontrol tautan itu. Nama domain adalah hal yang datang sebelum tebasan pertama.

URL ini semuanya mengarah ke Microsoft:

https: // microsoft.com/akun

https: // akun.Microsoft.com/akun

https: // akun.Microsoft.com/akun?sometrackingid = 689392356034706528902345

URL berikut adalah contoh yang tidak mengarah ke Microsoft. Mereka semua mengarah ke domain yang mungkin dikendalikan oleh orang lain:

https: // microsoft.com.contoh.com/akun

https: // contoh.com/Microsoft.com/akun

https: // contoh.com/?https: // akun.Microsoft.com/akun

https: // contoh.com/#https: // akun.Microsoft.com/akun

https: // TOTOLEGITACCOUNCOUNTALJUSTRUSTME-MICROSOFT.com/akun

https: // microsoft.com: [email protected]

Yang terakhir adalah contoh dari format URL yang jarang digunakan yang mencakup nama pengguna dan kata sandi (yang dalam hal ini keduanya Microsoft.com). URL yang sebenarnya diminta adalah setelah simbol @.

If you decided that the link is probably fine, and you click on it and get led to a login form that looks trustworthy at first glance and did apparently not yet install any malware using a drive-by download, then you should also check if the site is loaded over HTTPS (any reputable site will use https-only on their login form) and check if the certificate is actually signed for the company the site claims to be.

Beberapa pemandu untuk mendeteksi upaya phishing mengatakan bahwa Anda harus mencari tanda-tanda seperti gambar yang rusak atau tautan non-fungsional. Saya menganggap nasihat buruk ini karena didasarkan pada prasangka bahwa semua phisher adalah webmaster yang buruk. Adegan ini menjadi jauh lebih profesional dalam beberapa tahun terakhir. Anda harus memusatkan perhatian Anda pada hal -hal yang tidak dapat mereka peroleh dengan usaha yang cukup.

Kerentanan Microsoft dapat menyerang sebelum pengguna terbuka ‘jahat’ Email: CSE Center

Muatan itu akan menyebabkan korban’S Outlook Email Klien untuk secara otomatis terhubung ke agen konvensi penamaan universal yang dikendalikan oleh aktor yang kemudian akan menerima pengguna’h hash kata sandi, yang berisi kredensial login.

Adalah ‘[email protected] ‘pengirim peringatan keamanan yang sah?

Saya telah mendapatkan email dari “[email protected] “(sebagaimana diverifikasi dalam metadata) tentang aktivitas yang tidak biasa. Internet memiliki informasi yang sangat bertentangan tentang apakah email ini sah atau tidak. Situs web Microsoft sendiri mengatakan ini adalah alamat pengirim yang sah untuk peringatan aktivitas akun.

Pesan email yang sah harus berasal dari tim akun Microsoft di [email protected].

Tapi di sini, meja bantuan Georgia College mencantumkan email yang tepat ini, dari alamat pengirim yang tepat, sebagai upaya phishing.

Banyak orang di GC menerima salah satu email penipuan phishing yang lebih populer. Tampaknya dari Microsoft, a “Peringatan keamanan” Ingin Anda mengembalikan akun Anda. Ketahuilah bahwa ini bukan dari Microsoft. Dia’S phish yang sangat rumit. Jangan klik tautan apa pun di email ini. Tolong hapus. Jika Anda mengklik email, silakan atur ulang Anda menyatukan kata sandi (dan kata sandi email berikutnya) di kata sandi.GCSU.edu. Dari: Microsoft Account [email protected] Dikirim: Senin, 3 April 2017 3:36 Subjek: Peringatan Keamanan Akun Microsoft

Tempat lain secara online memiliki info yang juga saling bertentangan. Beberapa tempat mencantumkan email ini sebagai penipuan, tetapi contoh tangkapan layar memiliki alamat pengirim yang berbeda yang kehilangan “Microsoft.com “dari domain, yang terlihat lebih palsu. Jadi yang mana? Adalah email-email tersebut dari persis “[email protected] “palsu, atau tidak?

Wakedemons3

Tanya 5 Juni 2018 pukul 13:03

Wakedemons3 Wakedemons3

161 1 1 Lencana Emas 1 1 Lencana Perak 3 3 Lencana Perunggu

Alamat “dari” tidak selalu merupakan pengidentifikasi yang baik – Anda perlu melihat header lain melalui pos untuk dapat mengkonfirmasi apakah itu dari MS atau scammer.

5 Jun 2018 jam 13:07

Sudahkah Anda membaca ini: Jawaban.Microsoft.com/en -us/outlook_com/forum/… – google terkadang adalah teman Anda.

5 Jun 2018 jam 13:07

@Jeroen -itnerdbox – saya telah membacanya. Itu salah satu sumber yang bertentangan yang saya maksud. Ada banyak forum yang mencantumkan pengirim sebagai penipuan, karena ada daftar yang sah.

5 Jun 2018 pukul 13:19

@Wakedemons3 Harap baca apa yang ditulis Matthew, karena dia benar ketika datang ke alamat “dari” dan alamat yang sebenarnya di header. Saya sarankan untuk mencari Google untuk “membaca header surat

5 Jun 2018 pukul 13:22

Kemungkinan duplikat dari apakah ada cara pasti untuk mengetahui apakah email adalah upaya phishing?

5 Jul 2018 jam 13:31

2 Jawaban 2

Anda tidak dapat mempercayai bahwa alamat pengirim sudah benar. Mereka sepele mudah dipalsukan.

Protokol SMTP (email) memungkinkan pencipta email untuk menyatakan alamat pengirim apa pun yang mereka inginkan. Tidak ada validasi bahwa pengirim sebenarnya mengontrol alamat itu. Dan bahkan jika server surat penerima melakukan beberapa bentuk validasi pengirim, seperti memeriksa apakah alamat IP pengirim cocok dengan domain yang mereka klaim berasal, ada juga beberapa keanehan di UI dari banyak pembaca email yang dapat dieksploitasi untuk menampilkan alamat email (palsu) sebagai nama pengirim.

Saat Anda menerima beberapa email yang mengklaim bahwa Anda perlu melakukan sesuatu di beberapa akun di beberapa situs web, dan ini tampaknya masuk akal (Anda sebenarnya memiliki akun di situs itu), kemudian lihatlah dengan baik URL yang dipimpin tautan ke. Nama domain mengatakan siapa yang mengontrol tautan itu. Nama domain adalah hal yang datang sebelum tebasan pertama.

URL ini semuanya mengarah ke Microsoft:

https: // microsoft.com/akun https: // akun.Microsoft.com/akun https: // akun.Microsoft.com/akun?sometrackingid = 689392356034706528902345 URL berikut adalah contoh yang tidak mengarah ke Microsoft. Mereka semua mengarah ke domain yang mungkin dikendalikan oleh orang lain:

https: // microsoft.com.contoh.com/akun https: // contoh.com/Microsoft.com/akun https: // contoh.com/?https: // akun.Microsoft.com/akun https: // contoh.com/#https: // akun.Microsoft.com/akun https: // TOTOLEGITACCOUNCOUNTALJUSTTRUSTME-MICROSOFT.com/akun https: // microsoft.com: [email protected] Yang terakhir adalah contoh dari format URL yang jarang digunakan yang mencakup nama pengguna dan kata sandi (yang dalam hal ini keduanya Microsoft.com). URL yang sebenarnya diminta adalah setelah simbol @.

Jika Anda memutuskan bahwa tautannya mungkin Baik, Anda mengkliknya dan mendapatkan petunjuk ke formulir login yang terlihat dapat dipercaya pada pandangan pertama dan tampaknya belum menginstal malware apa pun menggunakan drive-by download, maka Anda juga harus memeriksa apakah situs tersebut dimuat di atas https (setiap Situs terkemuka akan menggunakan https-only pada formulir login mereka) dan periksa apakah sertifikat benar-benar ditandatangani untuk perusahaan yang diklaim oleh situs tersebut.

Beberapa pemandu untuk mendeteksi upaya phishing mengatakan bahwa Anda harus mencari tanda-tanda seperti gambar yang rusak atau tautan non-fungsional. Saya menganggap saran buruk ini, karena didasarkan pada prasangka bahwa semua phisher adalah webmaster yang buruk. Adegan menjadi jauh lebih profesional dalam beberapa tahun terakhir. Anda harus memusatkan perhatian Anda pada hal -hal yang tidak dapat mereka palsu dengan usaha yang cukup.

Kerentanan Microsoft dapat menyerang sebelum pengguna terbuka ‘jahat’ Email: CSE Center

Bagikan item ini di facebook Facebook Bagikan item ini di Twitter Twitter Kirim halaman ini ke seseorang melalui email email berbagi item ini melalui whatsapp whatsapp berbagi item ini di flipboard flipboard berbagi item ini di linkedIn linkedIn berbagi item ini di reddit reddit salinan tautan artikel tautan salinan tautan artikel tautan artikel

Descrease Ukuran Font Artikel

Tingkatkan Ukuran Font Artikel

Pusat Keamanan Cyber Kanada memperingatkan tentang kerentanan signifikan yang berdampak pada pengguna email Microsoft yang memungkinkan aktor ancaman mencuri korban’ identitas.

Peringatan yang dikirim Rabu mengatakan penasihat dari Microsoft adalah salah satunya “beberapa kerentanan kritis” diterbitkan oleh perusahaan sehari sebelumnya.

“Kami menandai peringatan ini malam ini karena keseriusan kerentanan,” Seorang juru bicara Pusat Cyber mengatakan dalam email ke Global News Rabu.

Penasihat yang dimaksud, dijuluki CVE-2023-23397 oleh Microsoft, mengungkapkan kerentanan nol hari yang ditemukan dalam email yang dibuat oleh aktor ancaman yang berisi muatan berbahaya, kata agensi itu.

Muatan itu akan menyebabkan korban’S Outlook Email Klien untuk secara otomatis terhubung ke agen konvensi penamaan universal yang dikendalikan oleh aktor yang kemudian akan menerima pengguna’h hash kata sandi, yang berisi kredensial login.

Cerita berlanjut di bawah iklan

Pusat Cyber memperingatkan pengguna dapat dieksploitasi bahkan sebelum email jahat dibuka atau dipratinjau oleh korban, menambahkan bahwa itu telah mengkonfirmasi contoh yang sukses dari kerentanan yang digunakan.

Pengguna Microsoft disarankan untuk menginstal patch keamanan yang baru dipukul segera untuk melindungi diri dari kerentanan.

5:59 Studi baru menunjukkan siswa berpikir lembaga pendidikan tidak memiliki perlindungan keamanan cyber

Pusat Cyber’Peringatan S datang di tengah peningkatan ancaman dan serangan cybersecurity yang memengaruhi bisnis dan institusi Kanada. Cybertacks terkait dengan aktor negara asing, seperti serangan Rusia dalam menanggapi dukungan Barat untuk Ukraina di tengah perang saat ini dengan Moskow, juga meningkat.

Tren sekarang

Trudeau mengunjungi Alberta untuk bertemu dengan angkatan bersenjata Kanada yang membantu melawan kebakaran hutan

Martha Stewart, 81, menjadi model sampul pakaian renang ilustrasi olahraga tertua

Khususnya, Microsoft’Tim Penelitian dan Analisis Keamanan Cyber memperingatkan pada hari Rabu bahwa peretas Rusia tampaknya sedang mempersiapkan gelombang baru serangan cyber terhadap Ukraina, termasuk a “gaya ransomware” ancaman bagi organisasi yang melayani Ukraina’S LINE SUPPLY.

Iklan

Lebih lanjut tentang sains dan teknologi

- 2 minggu dan kubah panas nanti: Di mana situasi kebakaran hutan Alberta berdiri?

- Hak untuk memperbaiki: mengapa begitu sulit untuk memperbaiki elektronik kita?

- Apakah rumah Anda siap untuk jumlah tornado yang mengejutkan di Kanada?

- Cyclone Mocha membanting ke pantai Myanmar, menewaskan sedikitnya 3

Minggu 20: Peringatan dari Microsoft ternyata menjadi upaya phishing

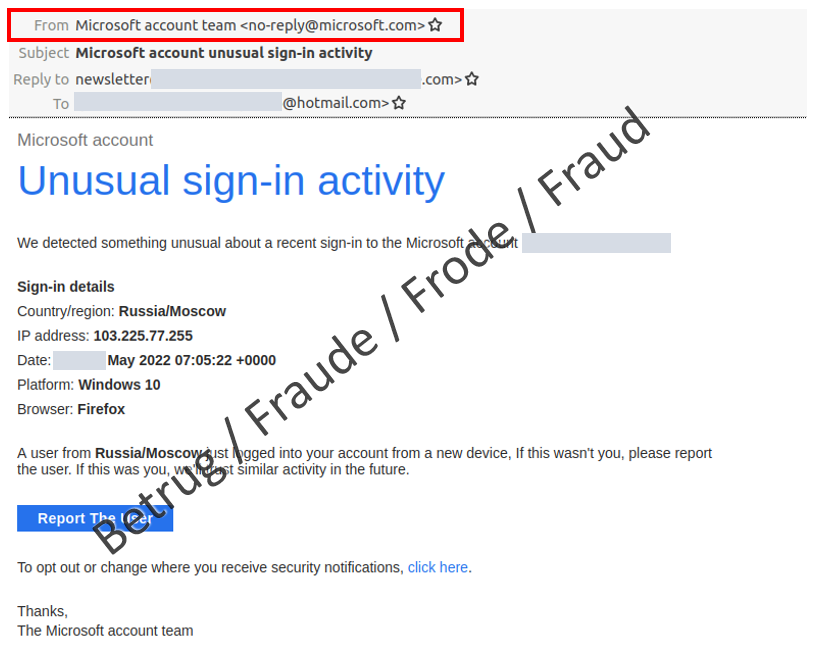

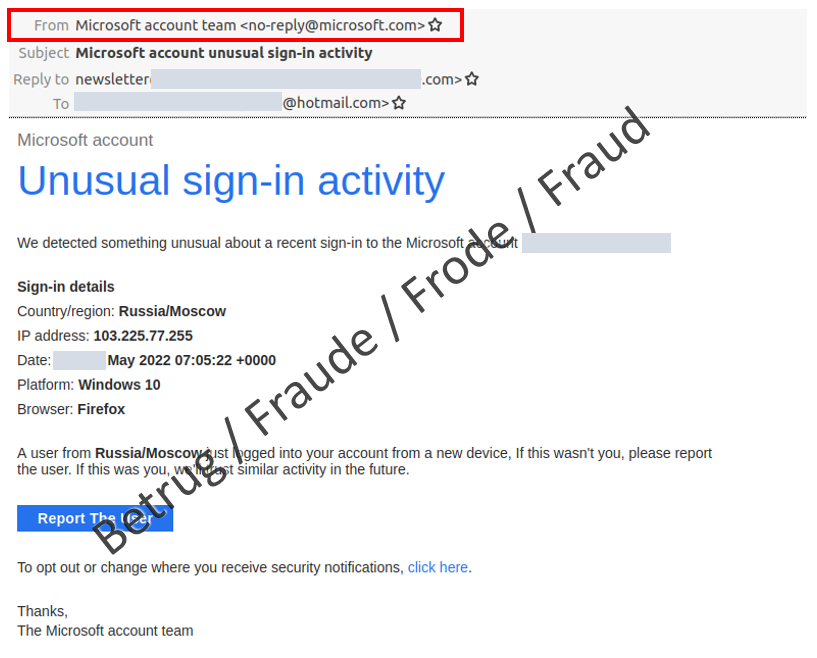

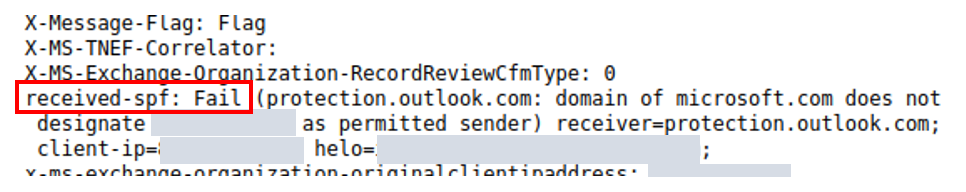

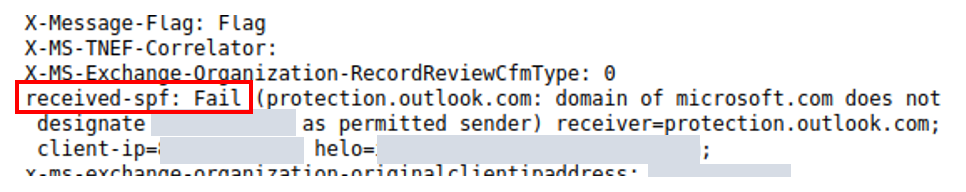

24.05.2022 – Jumlah laporan yang diterima oleh NCSC tinggi minggu lalu. Alasan utamanya adalah email ancaman yang jelas dari polisi. Pengguna Microsoft Outlook juga «diperingatkan», Dalam email yang dimaksudkan dari Microsoft, tentang aktivitas masuk yang tidak biasa dari Moskow. Investigasi yang lebih dekat oleh NCSC mengungkapkan ini sebagai upaya phishing. Berkat penggunaan kerangka kerja kebijakan pengirim, pesan ini diidentifikasi sebagai email phishing dan secara otomatis dipindahkan ke folder spam.

Pesan tentang upaya masuk yang tidak biasa dari Moskow

Jika Microsoft mendeteksi upaya untuk masuk ke akun email dari lokasi atau perangkat baru, pengguna menerima pemberitahuan email untuk alasan keamanan. Jenis pemberitahuan ini sedang dipalsukan oleh penyerang dan dieksploitasi untuk mengirim email phishing.

Pekan lalu, NCSC menerima laporan tentang email penipuan seperti itu, dengan baris subjek «Aktivitas Masuk Akun Microsoft yang Tidak Biasa», dikirim dari «[email protected]». Namun, saat email dibuka, mata segera ditarik ke garis «Negara/Wilayah: Rusia/Moskow», paling tidak karena konflik saat ini di Ukraina. Orang yang melaporkan insiden itu merasa aneh bahwa Outlook telah memindahkan surat ke folder spam. Menurut informasi pengirim yang ditampilkan, email tersebut berasal dari Microsoft sendiri.

Email phishing dengan alamat pengirim yang curang tampaknya berasal dari Microsoft sendiri (lihat Framing Merah). Namun, alamat IP, yang dipilih secara acak oleh para penyerang, mengarah kembali ke India dan merupakan alamat siaran yang tidak dapat digunakan untuk login

Pemeriksaan email mengungkapkan bahwa itu tidak berasal dari Microsoft dan akan berubah menjadi upaya phishing. Namun, dalam keberangkatan dari praktik penipu yang biasa, tautan “Laporkan pengguna” dan tautan untuk mengubah pemberitahuan keamanan tidak mengarah langsung ke situs web phishing tetapi sebaliknya membuka email balasan. Namun email balasan ini tidak ditujukan ke Microsoft melainkan ke alamat email Google yang dibuat khusus untuk tujuannya. NCSC tidak yakin apa yang akan dilakukan penyerang jika mereka menerima balasan. Entah mereka akan mengirim tautan ke halaman login Microsoft palsu atau mereka akan mengirim email kedua untuk mencoba dan mendapatkan data login.

Alamat IP yang ditampilkan dalam email mengarah ke penyedia telekomunikasi India di Kolkata – bukan ke Moskow. Orang yang terbiasa dengan teknologi jaringan juga akan mencatat bahwa alamat IP yang ditampilkan adalah alamat siaran jaringan dan tidak dapat digunakan untuk login.

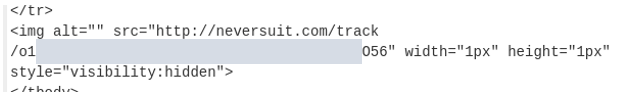

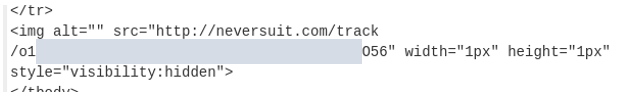

Ketika kode sumber email diperiksa, menjadi jelas bahwa piksel pelacakan diunggah ketika penerima (tanpa disadari) membuka email.

Kode HTML yang mengunggah piksel pelacakan tersembunyi dari perusahaan yang berspesialisasi dalam layanan ini

Ini memungkinkan pengirim untuk mengetahui apakah pesan telah dibuka oleh penerima, dan sering digunakan untuk memverifikasi alamat email saat mengirim spam.

Tidak jelas apakah para penyerang dengan sengaja memilih Moskow di Rusia sebagai lokasi pengirim. Namun, Phishers sering mengeksploitasi urusan saat ini untuk memberikan kepercayaan pada cerita mereka. Perang di Ukraina juga disalahgunakan oleh penipu untuk menciptakan ketidakpastian di antara penerima email.

Email ini jelas ditujukan untuk pengguna Microsoft Outlook365. Namun, program deteksi spam Outlook mengidentifikasi email tersebut sebagai upaya phishing dan memindahkannya ke folder spam terlepas dari alamat pengirim, yang palsu. Berkat teknik sederhana yang disebut Pengirim Kerangka Kebijakan (SPF), email diklasifikasikan sebagai palsu segera setelah pengirim bukan dari lokasi yang diklaim.

Kutipan dari header email: Framing merah menunjukkan tes Outlook dan hasil negatif (gagal)

Sayangnya, masih ada terlalu sedikit perusahaan yang menggunakan teknik sederhana ini.

- Email yang dipindahkan langsung ke folder spam harus diperlakukan dengan sangat hati -hati. Jangan klik tautan atau jawab email dalam keadaan apa pun;

- Di klien email Anda, aktifkan fungsi “Jangan mengunduh data saat membuka email”;

- Sama seperti pengirim dalam surat konvensional, pengirim email dapat dibuat dengan bebas – jadi jangan mempercayai mereka;

- Laporkan email seperti itu ke NCSC, idealnya sebagai aslinya, saya.e. Bersama dengan header email.

Statistik saat ini

Laporan minggu lalu berdasarkan kategori:

Modifikasi terakhir 24.05.2022